Pour mon anniversaire, j’ai eu la bonne surprise de découvrir mon cadeau : des enceintes Bluetooth Novodio PureSound, pour écouter de la musique ou des podcasts dans le salon sans pour autant rester planté devant l’ordinateur du bureau.

J’ai récupéré une vieille clé bluetooth. Je la branche, elle est détectée instantanément sous Ubuntu sans avoir à installer de pilotes additionnels. Génial.

Etape 1 : installation des paquets bluetooth

Pour commencer, j’avais enlevé il y a quelques années tous les pilotes et applications relatifs à bluetooth, étant donné que je n’avais rien sur cette machine qui disposait de cette technologie.

Du coup, il me faut réinstaller le paquet gnome-bluetooth

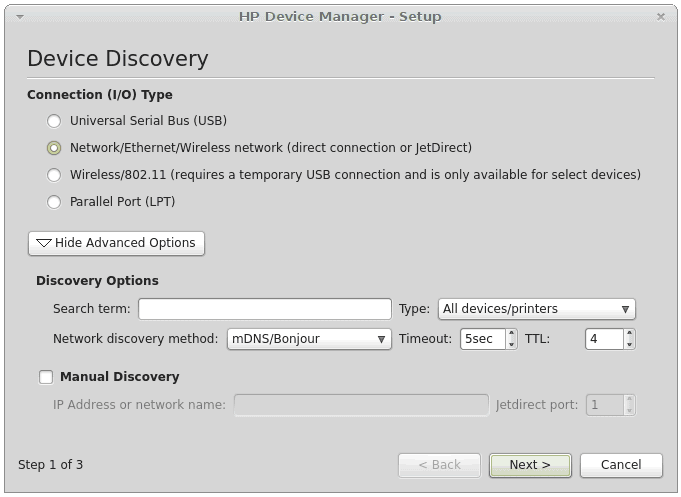

sudo apt-get install gnome-bluetoothCode language: JavaScript (javascript)Etape 2 : établir une connexion permanente

Mettez l’enceinte sous tension et appuyez sur le gros bouton broadcast au dos de l’appareil pour qu’il puisse être détecté.

On lance le scan des appareils Bluetooth à portée :

hcitool scanRésultat:

Scanning ...

DC:2C:26:10:09:8D Novodio PureSoundCode language: CSS (css)Notre enceinte bluetooth Novodio PureSound est bien détectée. hcitool nous donne également son adresse MAC, que nous allons ajouter à notre configuration :

sudo nano /etc/bluetooth/hcid.confet on ajoute les informations relatives à notre enceinte :

device DC:2C:26:10:09:8D {

name "Novodio PureSound"

auth enable;

encrypt enable;

}Code language: JavaScript (javascript)et on redémarre le service bluetooth

sudo service bluetooth startIl existe une manière plus graphique d’ajouter l’enceinte : il suffit de cliquer sur Applications > Outils Système > Paramètres Systèmes > Bluetooth.