Voici quelques conseils pour bien aborder et réussir l’épreuve de compréhension écrite en anglais qui compte dans le contrôle continu du baccalauréat.

Découverte des questions du sujet

Examinez attentivement chaque question en identifiant les éléments suivants :

- L’auxiliaire ou le verbe principal ainsi que le temps verbal auquel ils font référence : présent, futur, ou passé.

- Les marqueurs temporels, le cas échéant, qui corroborent le temps exprimé par le verbe.

- Le sujet de la question.

- Le mot de questionnement qui vous aidera à localiser la réponse pertinente dans le texte.

Découverte des documents de compréhension écrite

Avant toute chose, il faut lire 2 fois le texte.

La première lecture se fait sans souligner quoi que ce soit, stylo posé. On le lit attentivement. Lors de cette lecture, ne vous attardez pas sur les mots ou les sections qui ne sont pas immédiatement clairs. Vous aurez l’occasion de les examiner plus en détail ultérieurement.

Tout au long de cette première lecture, soyez attentif à identifier des informations clés comme la date de publication du texte, l’identité de l’auteur, et le genre littéraire de l’œuvre. Bien que ces détails puissent sembler mineurs, ils peuvent s’avérer précieux pour répondre aux questions de compréhension par la suite.

Lors de la deuxième lecture, on peut prendre des stylos de couleur, souligner les informations importantes et commencer ses repérages. C’est à ce moment que vous devriez commencer à prendre des notes et à vous immerger pleinement dans l’analyse du texte.

Les repérages du texte

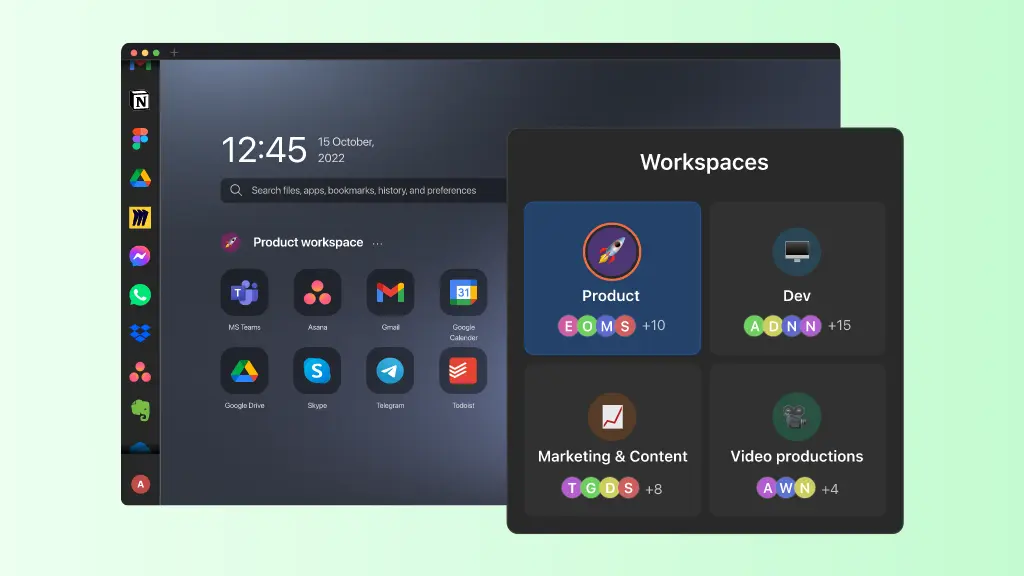

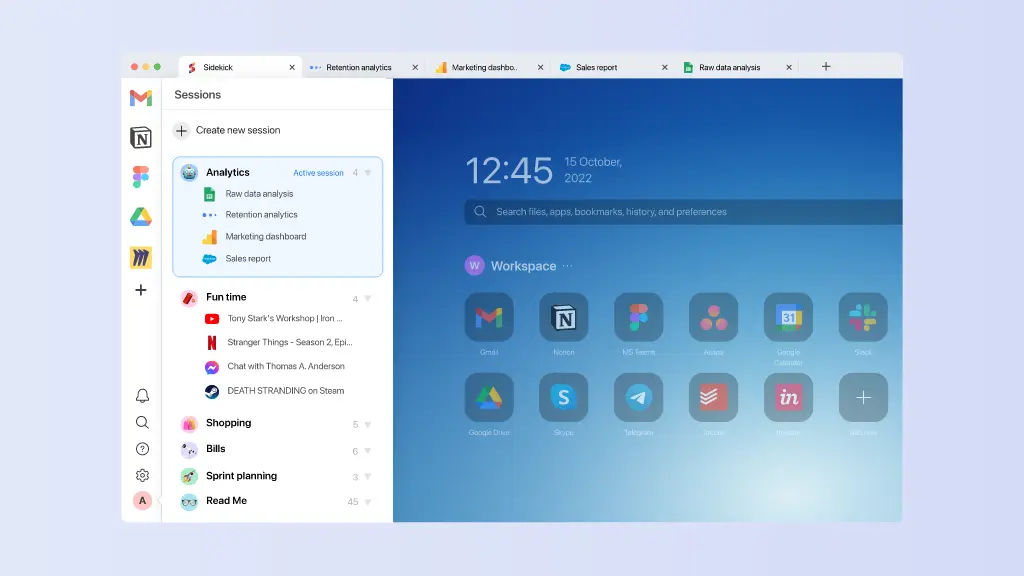

Méthode: stabilo ou tableau

Lors de l’analyse de documents, les élèves adoptent diverses méthodes pour organiser et interpréter l’information, chacune ayant ses avantages. Une méthode populaire consiste à souligner directement dans le texte. Cette approche offre une visibilité immédiate des éléments clés et permet aux élèves de repérer facilement les réponses aux questions interrogatives (“who?”, “what?”, “where?”, “when?”) tout en restant engagés avec le texte original. Cela facilite la compréhension contextuelle et la rétention des informations importantes, surtout lorsqu’on utilise des couleurs différentes pour chaque catégorie, rendant le processus d’analyse plus intuitif et visuellement accessible.

D’un autre côté, certains élèves préfèrent élaborer un tableau à double entrée, où les questions interrogatives sont placées en colonnes et les différents documents sont répartis en rangées. Cette méthode structurée permet une comparaison et une analyse ciblée des documents. Elle favorise une vue d’ensemble claire, facilitant la mise en relation des informations entre les différents documents.

Ce tableau sert également de référence concise lors de la rédaction de réponses ou d’analyses, aidant à organiser les pensées et à construire des arguments cohérents. De plus, cette approche aide à éviter d’écrire directement sur les documents, ce qui peut être préféré par ceux qui souhaitent conserver leurs documents intacts ou qui trouvent plus facile de synthétiser les informations dans un format tabulaire.

Chacune de ces méthodes a ses mérites et il est important que chaque élève choisisse celle qui correspond le mieux à son style d’apprentissage et à sa manière de traiter l’information.

Les repérages de base indispensables

Il est primordial de débuter en identifiant la source et la nature du document : s’agit-il d’une affiche, d’un passage de roman, ou d’un article de presse ?

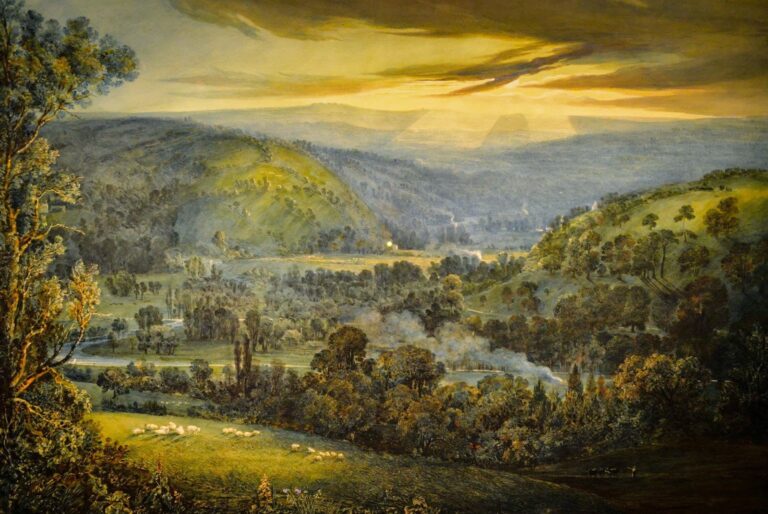

Typiquement, le corpus comprend un élément de fiction (comme un extrait de roman, qui est fréquent), un élément non-fictionnel (tel qu’un fragment d’article de presse, de mémoires, ou de discours) et un élément visuel (comme une photographie, une affiche, ou une publicité).